Kriittisen infrastruktuurin kyberturvallisuus

29.05.2023Traficomin ja Suojelupoliisin mukaan räätälöidyt kyberhyökkäykset ovat lisääntyneet vuosi vuodelta. Traficom kehottaa yrityksiä kiinnittämään huomiota varautumiseen, suojautumiseen, harjoituksiin ja viestintään hyökkäyksien varalta.

Suomen talouden kriittisiä kohtia ovat eri toimialojen ja tuotannon toimintajärjestelmät. Yritysten ylimmällä johdolla tulee olla selkeä ja tarkka tilannekuva kyberturvallisuusuhkista. Suurin osa hyökkäyksistä on palvelunestohyökkäyksiä, tietojenkalasteluviestejä, murtautumisyrityksiä ja kiristyshaittaohjelmahyökkäyksiä. Myös disinformaation levittäminen ja kybervakoilu ovat yleistyneet.

Suomen tasavallan presidentti Sauli Niinistö peräänkuuluttikin Helsinki Security Forumissa harjoituksia ja valmistautumista vaikeisiin aikoihin syksyllä 2022. Samassa tilaisuudessa puolustusministeri Antti Kaikkonen korosti valmistautumista mahdollisiin hyökkäyksiin kriittisiä toimintoja kohtaan. Suomen lakien mukaan viranomaisten tehtävä on valmistautua, ja myös elinkeinoelämä on miettinyt erilaisia tietoturvajärjestelyjä jo pitkään.

Kyberhyökkäykset, disinformaatio ja hybridivaikutukset lisääntyvät tulevaisuudessa

Kyber- ja palvelunestohyökkäykset, tietojenkalasteluviestit ja kiristyshaittaohjelmat ovat selkeästi lisääntyneet viime aikoina Suomessakin. Kybervakoilu on suuri uhka myös suomalaisille tuotekehitysyrityksille, ja yrityksissä tulee tunnistaa etätyöskentelyn etujen ohella myös siihen liittyvät riskit .

Valtioiden tukemilla kybertoimijoilla on kyky käyttää hyökkäyksiin yritysten informaatiotekniikan (IT) järjestelmiä ja murtautumaan sen tietokantoihin. Sitä kautta voidaan päästä teollisuustuotannon eli operatiivisen teknologian (OT) järjestelmiin ja häiritä näitä tuhoisilla haittaohjelmilla.

Operatiivinen tuotantoteknologia ylläpitää kriittisiä infrastruktuureja, kuten teollisuuslaitoksia, liikennettä, satamia, sähköverkkoa, vesi- ja voimalaitoksia, sairaaloita ja lääketieteen palveluita sekä puolustusta. Käytännössä OT-järjestelmä tuottaa siis yritykselle rahaa, kun taas tietotekniikka, eli IT-järjestelmä tukee yrityksen liiketoimintaa tuottaen liiketoiminnan dataa asiakastyytyväisyyden täyttämiseksi.

Operatiivinen teknologia tuottaa jokapäiväisiä toimintoja päivittäisessä elämässämme

Kun operatiivinen teknologia toimii, emme edes välttämättä huomaa sitä; kiinteistön lämpötila on miellyttävä, hanasta tulee halutessamme vettä, lampussa palaa valo, vesi huuhtelee wc-pöntön, tietokoneet ja matkapuhelimet toimivat, voimme lukea lehtiä verkosta ja kuunnella musiikkia suoratoistopalvelusta. Saamme nostettua rahaa pankkiautomaatista ja maksamme ruokaostokset pankkikorteillamme lähikaupassamme.

Kriittinen tarkoittaa, että vahingolla on vaikutus muihin verkossa oleviin laitteisiin ja prosesseihin – sekä langattomiin että kiinteisiin yhteyksiin järjestelmien välillä. Kyberhyökkäys kriittiseen kohteeseen voi aiheuttaa useita erilaisia uhkia ja vahinkoja yhteiskunnallisille järjestelmille, kuten tuotantoon, terveydelle, turvallisuudelle tai jopa kansakunnan tasapainoon ja hyvinvointiin. Uhkien vähentämiseksi ja riskien pienentämiseksi tulee noudattaa parhaita tunnettuja käytäntöjä (Best Practices).

Yrityksen IT-verkossa on useita toimintoja: käytettävät toiminnanohjausjärjestelmät (ERP, Enterprise Resource Planning) hallitsevat liiketoimintaprosesseja ja luovat, päivittävät sekä noutavat tietoa tietokannoistaan. Asiakkuudenhallintajärjestelmät (CRM, Customer Resource Management) yhdistävät asiakkaiden tiedot yrityksen myyntiin, markkinointiin ja asiakaspalveluun liittyviin toimintoihin. LIsäksi ne auttavat ennusteiden luomisessa. Nämä voivat tapahtua paikallisesti yrityksen tiloissa tai pilvipohjaisessa ratkaisussa yrityksen ulkopuolella, joko langattomien yhteyksien avulla tai kiinteiden internetverkkojen yhdistämänä.

Tuotantojärjestelmät keräävät ja tuottavat paljon tietoa siihen liitettyihin IT-liiketoimintaratkaisujärjestelmiin erilaisia raportteja varten. Tuotantoprosessit tehtaissa pyörivät normaalisti 24/7, ja järjestelmät mittaavat reaaliaikaisesti esimerkiksi prosessien virtausta, painetta ja lämpötilaa.

Rakkaalla lapsella on monta nimeä

OT-järjestelmiä tarkoittava yhteinen termi on englanniksi Industrial Control System (ICS), joka tarkoittaa suomeksi tietokonepohjaista teollisuuden ohjausjärjestelmää. ICS:llä ohjataan tuotantoa, valvotaan ja hallitaan prosesseja sekä kerätään tietoa automaatiojärjestelmästä. ICS koostuu laitteista, ohjelmistoista ja verkoista.

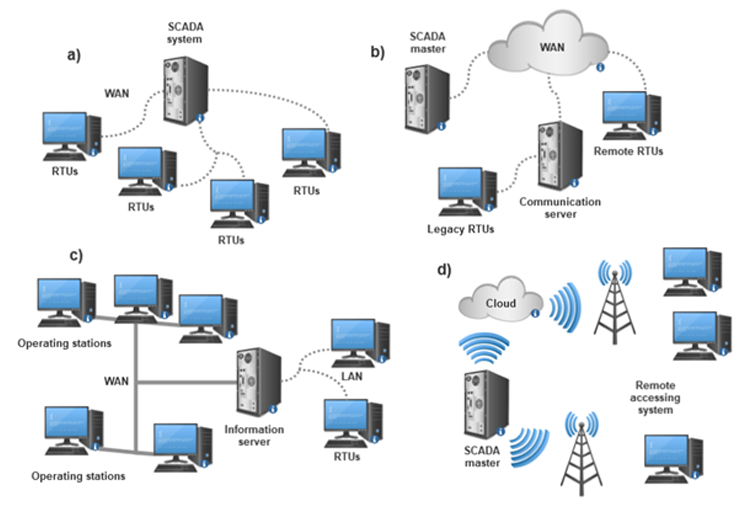

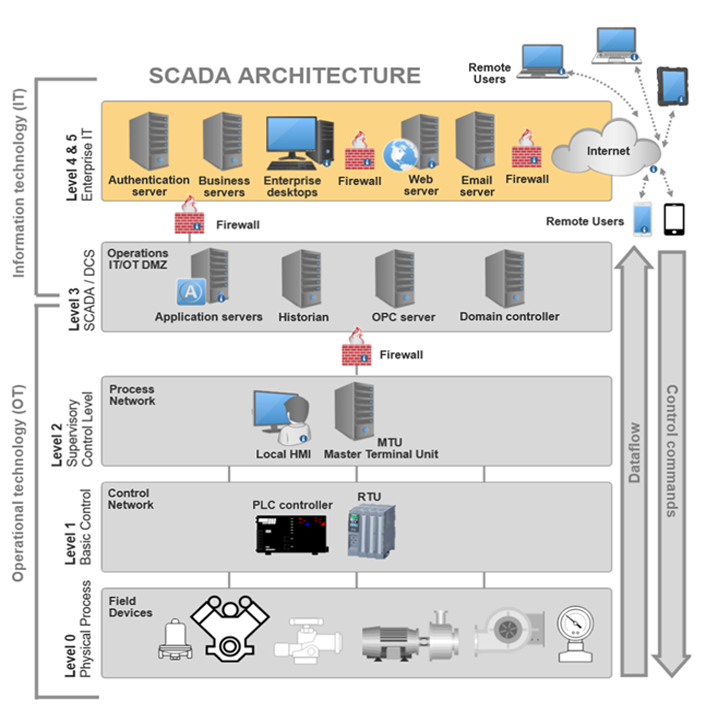

Huomattavasti vanhempi termi on SCADA, Supervisory Control And Data Acquisition, joka on jo 1970-luvulta. SCADA on perinteisesti nimitys suurille, jopa valtakunnallisille teollisuuden tuotantojärjestelmille (kuva 1). DCS, eli Distributed Controlled System on puolestaan hajautettu järjestelmä, joka ohjaa joustavasti pienimuotoisempia prosesseja tai jopa yksittäisiä tuotantokoneita. DCS voi toimia itsenäisesti tai osana suurempaa järjestelmää.

Uusin termi, Cyber-Physical System (CPS) eli kyberfyysinen järjestelmä, tulee teollisuuden ohjausjärjestelmille vuodelta 2006. CPS on itsenäisesti toimiva teollisuuden järjestelmä, joka yhdistää fyysisen ja digitaalisen toimintaympäristön, kerää reaaliaikaisesti tietoa, analysoi sitä, tekee päätöksiä ja suorittaa toimintoja tuotannossa. Smart-etuliitteellä kuvataan älykkäitä ratkaisuja, jotka hyödyntävät tuotantolaitteistoa, langattomia verkkoja, pilvipalveluita ja tekoälyä.

SCADA-järjestelmien perusarkkitehtuuri on ollut vuosikymmeniä samanlainen. Tietokonejärjestelmät kommunikoivat eri teknologiajärjestelmien kanssa Remote Control Unit (RTU) -yksiköiden välillä, joilla on rajapinnat tuotannossa toimiviin prosessilaitteisiin. Viestintätekniikka perustui aiemmin radio- ja mikroaaltotaajuuksiin sekä kiinteisiin puhelinlinjoihin. Myöhemmin ohjelmoitavat logiikkaohjaimet (Programmable Logic Controller, PLC) korvasivat RTU:t.

PLC- ja RTU-yksiköt on kytketty toimilaitteisiin, joista ne saavat tietoa koneen tai laitteen antureilta ja lähettävät ne valvontajärjestelmiin. Prosessinkäyttäjä ohjaa ja valvoo prosessia Human Machine Interface (HMI) -järjestelmän kautta . Kuva 2 selventää esimerkinomaisesti SCADA-järjestelmää sekä IT:n ja OT:n tehtäviä tuotantojärjestelmässä.

Nykyisin verkkoliikenne käyttää viestien siirtämiseen ja tiedonsiirtoon TCP/IP-protokollaa, mistä saattaa seurata kyberuhkia ja -hyökkäyksiä tahattomista tai tahallisista haittaohjelmien latauksista. Laitteistojen salasanasuojaus voi olla huolimaton tai sopimaton. Kyberhyökkäys voi kohdistua haavoittuvien järjestelmien apuohjelmiin ja tuhota, poistaa tai jopa sammuttaa tuotantoprosessin.

Palomuurit ja tunkeutumisen havaitsemisjärjestelmät (Intrusion Prevention and Detection Systems, IDS & IPS) ovat erittäin tärkeitä kyberhyökkäysten havaitsemiseen, suodattamiseen ja verkkoihin kohdistuvien kyberhyökkäysten tarkastamiseen sekä estämiseen.

Järjestelmäarkkitehtuuri perustuu useaan kerrokseen IT- ja OT-järjestelmissä. Tuotantojärjestelmässä on prosessin mukaisia moottoreita, koneita ja pumppuja, joissa on kenttälaitteita antureilla keräämässä digitaalista tietoa. Master Terminal Unit (MTU) kerää tiedon päätelaitteilta ohjaustasolle, ja lähettää vastaavasti ohjauskäskyjä kenttälaitteille.

Prosessinkäyttäjä saa tietoa esimerkiksi virtausnopeuksista, tehosta, paineesta, pH:sta, lämpötilasta ja vedenmäärästä tasolle 2 (Human Machine Interface, HMI). Tiedot siirtyvät IT-tasolle eri liiketoimintajärjestelmiin analysoitavaksi ja yrityksen tuotannonsuunnittelun tarpeisiin.

CPS-järjestelmiin asennetaan myös esineiden internet-laitteita (Internet of Things, IoT ja Industrial IoT IIoT), joihin kohdistuvat kyberhyökkäykset voivat vaikuttaa tuotantojärjestelmien toiminnan jatkuvuuteen, tuotantoon ja suorituskykyyn.

Kyberuhkan toteutuminen kyberhyökkäykseksi

Vanhojen tuotantojärjestelmien elinkaari voi olla useita kymmeniä vuosia. On todennäköistä, ettei vanhoihin laitteisiin saa enää tietoturvapäivityksiä, ylläpitoa tai korjauksia toimittajalta tekniikan ikäännyttyä.

Tuotantojärjestelmään kohdistunut kyberhyökkäys voi aiheuttaa käytettävyyden, toiminnan ja tuotannon häiriöitä, laitevaurioita, sähkökatkoksia, taloudellisia menetyksiä ja jopa ihmishenkien menetyksiä. Seuraukset voivat aiheuttaa tehokkuuden alenemista, mainehaittoja, ympäristövahinkoja, maksettavia korvauksia lainsäädännön rikkomisesta, immateriaalioikeuksien menettämisen tai jopa kansalliseen turvallisuuteen kohdistuvan riskin.

Yleisiä kyberturvallisuusuhkia ovat epärehelliset, työnantajaansa pettyneet työntekijät, jotka aiheuttavat tahallisen vahingon. Keinoja on monia: haitta- ja kiristysohjelmat, DDoS-palvelunestohyökkäykset yrityksen internet-palveluita tai sisäisiä verkkoja kohtaan, web-sivujen toiminnan haittaaminen, tietokantoihin murtautumiset ja tietovuodot sekä tuotannon kenttälaitteisiin kohdistuvat hyökkäykset.

Yrityksen tulee varautua kyberhyökkäyksiin tekemällä turvallisuussuunnitelman sekä varmuuskopioimalla tarvittavat tiedot ja ohjelmat palauttaakseen järjestelmät toimintakuntoon. IT- ja OT-verkot tulee eriyttää omiksi tuotantoprosessien mukaisiksi lohkoiksi. Verkkojen reitityslaitteet on suojattava ja asennettava suojaavat palomuurit, jotka estävät asiattoman pääsyn internetistä yrityksen lähiverkkoon.

Verkkoon sisään tulevaa ja ulospäin lähtevää tietoliikennettä ja tarkastuslokeja tulee seurata säännöllisesti. Laitteiden asennukset ja asetukset tulee olla kunnossa ja oikein tehtyinä. Yrityksen tulee käyttää tunkeutumisen suojausjärjestelmiä sekä virus- ja haittaohjelmien torjuntaohjelmistoja. Käyttäjien vahvat salasanat, kaksivaiheinen käyttäjätunnistus ja käyttäjätilien hallinta ovat olennaisia järjestelmien turvalliseen käyttöön.

On hyvä pitää mielessä englanninkielinen sanonta: “If you think safety is expensive, try having an accident.”

Artikkeli perustuu kirjoittajan kyberturvallisuuden YAMK-opinnäytetyöhön (2023), joka löytyy Theseus-julkaisujärjestelmästä. Opinnäytetyö on kirjoitettu Human Factor in Ship ECR Safety Management– ja Satamalogistiikan kyberhygienia -hankkeille. Kirjoittaja kiittää samalla myös Merenkulun säätiötä apurahasta.

Lähde

Tuomala, V. 2023. Human Factor, Cyber Hygiene, Cyber-Physical Systems, and Industrial Control Systems in the Context of Cybersecurity. Saatavilla: https://urn.fi/URN:NBN:fi:amk-2023052313040